קבוצת תקיפת סייבר המזוהה עם צפון קוריאה יצאה למתקפה נרחבת על מומחי סייבר בעולם ובישראל. במחשבי קורבנות המתקפה הושתלה תוכנה זדונית, שפתחה דלת אחורית ואפשרה לתוקפים לשלוט במחשבי הקורבן ולשלוף ממנו כל מידע שנמצא שם. בניסיון לעצור את המתקפה, חברת גוגל פירסמה דיווח מפורט על המתקפה והיא מזהירה חוקרי סייבר בעולם להימנע מכל מגע עם התוקפים. ההערכות הן שיש חוקרים שהולכו שולל והתוקפים הצליחו להוציא ממחשביהם מידע אשר ישמש למתקפות עתידיות.

עמרי שגב מויאל, מנכ"ל חברת הסייבר פרופרו, הוא אחד מהמומחים שטורגטו על ידי התוקפים. לדבריו הם פנו באמצעות הרשתות החברתיות וניסו ליצור שיתוף פעולה ראשוני, שבהמשכו היו מעבירים לו קישור שהיה שותל את תוכנת הריגול. "אנחנו כנראה יותר חשדנים מאחרים ולא שיתפנו פעולה עם הדמות הפיקטיבית. הבנתי שהבקשה שלהם לא בדיוק אתית, בין אם הם רוצים למכור או לפרוץ, ולא הגבתי". להערכתו מדובר בקבוצת פשעי הסייבר לזרוס, המזוהה וממומנת על ידי צפון קוריאה.

פעילות התקיפה נמשכת כבר מספר חודשים והמטרה היא חוקרי סייבר הפועלים בפרוייקטים ביטחוניים רגישים ומנהלי חברות סייבר בכירים. מטרת הפעילות היא לאסוף מידע על פגמים בהגנת מערכות ("חולשות") ועל פעילות אבטחת מידע בחברות שמוגנות על ידי מומחי הסייבר. "הם רוצים ללמוד איך עובדים חוקרי סייבר שחוקרים את הצפון קוריאנים, כדי לדעת איך להתגונן מהם. אנשים כאלה הם יעד מודיעיני שלהם, בין אם הם מפתחי התקפות או מפתחי הגנות" אומר שגב מויאל.

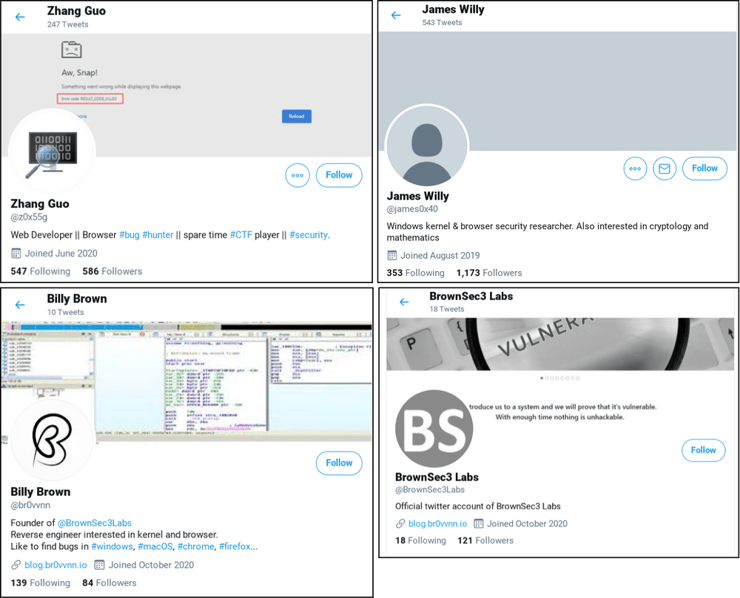

בדיווח יוצא הדופן חברת גוגל מפרסמת את פרטי החשבונות המזוייפים בהם משתמשים התוקפים ומתריעה בפני אנשי הסייבר בעולם על הסכנה. בגוגל מעריכים כי מדובר בניסיון לגנוב מידע מחוקרי אבטחת סייבר. בדיווח אין התייחסות למידת הנזק שנגרם על ידי המתקפה. החברה מציינת שניתן ללמוד מהמתקפה שתוקפי הסייבר הצפון-קוריאניים שיפרו את יכולותיהם המקצועיות, יכולות שעד כה נשענו על יכולות הסייבר ההתקפי של סין.

לפי הדיווח של חוקר גוגל, אדם וויידמן, התוקפים פיתחו שיטת הנדסה חברתית חדשה, שבמסגרתה הם פונים באמצעות פרופילים מזויפים בטוויטר לחוקרי סייבר בהצעה לשיתוף פעולה בחקירת פרצות הגנה. כדי להגביר את אמינות הפנייה הם הקימו בלוג מזוייף של מחקרי סייבר עם מאמרים, דיווחים על חולשות (שכבר התגלו לפני כן) וסרטוני יוטיוב מזוייפים. לאחר ביסוס הקשר עם החוקרים הם שלחו להם קובץ פרוייקט Visual Studio, מערכת לפיתוח תוכנות, שבו נמצא הקוד שאותו הם מבקשים לחקור, בצירוף קובץ תוכנה נוסף מסוג DLL שבפועל הכיל נוזקה. הפעלת הקוד גרמה להדבקה של מחשב החוקר, לקבלת שליטה עליו ולפתיחת קשר מיידי עם שרתי התוקפים.

שגב מויאל אומר כי קמפיין התקיפה הוא חלק ממגמה חדשה בה קבוצות פשיעת סייבר הפועלות בחסות מדינות, תוקפות חברות פרטיות ולא מדינות יריבות. לדבריו עד כה, אותן קבוצות האקרים הופעלו בעיקר לטובת איסוף מודיעין רגיש ופעולות ממוקדות אחרות אך בחודשים האחרונים, עם חוסר הוודאות הכלכלית שיצרה מגפת הקורונה בשילוב חולשות שהופיעו עם העבודה מרחוק, יכולות הסייבר המדינתיות שלהם מנוצלות למתקפה כנגד חברות פרטיות, כשהכספים המתקבלים ממתקפות כופר משמשים למימון עוד פעילויות בלתי חוקיות. שגב מויאל מוסיף: "המתקפה הנוכחית מראה שמדינות תוקפות לא רק חברות פרטיות אלא גם אנשים פרטיים. אם הם מצליחים להפיל בפח חוקרים שזו המומחיות שלהם, אז איזה סיכוי יש לחברה קטנה להתמודד עם דבר כזה?"

לצפון קוריאנים מיוחסות מתקפות נרחבות על המערב בהן המתקפה ב-2013 ששיתקה את המוסדות הפיננסיים של דרום קוריאה, המתקפה ב-2014 על חברת סוני פיקצ'רז, שבה נגנבו והופצו סרטים שטרם יצאו לבתי הקולנוע וכמויות מידע גדולות, ולמתקפת WannaCry ב-2017, בה נתקפו מאות אלפי מחשבים בגופי ממשל וגופים פיננסיים בעולם. מועצת האו"ם העריכה ב-2019 שצפון קוריאה הרוויחה כ-2 מיליארד דולר באמצעות פעולות סייבר התקפה על מוסדות פיננסיים וחלפני קריפטו , מה שפיצה אותה במידה מסוימת על נזקי הסנקציות הכלכליות האמריקאיות בעקבות תוכנית הגרעין שלה.