מערך הסייבר הלאומי מתריע היום (ה') על התגברות משמעותית בהיקף ובתחכום של הודעות דיוג (פישינג) המופצות על ידי האקרים איראנים, שמטרתן לגייס ישראלים ולפרוץ למערכות של ארגונים במדינה.

המתקפות, הכוללות שיטות מתוחכמות וממוקדות, כוללות הצעות עבודה מזויפות, מיילים מטעם גופים ממשלתיים לכאורה, הצעות כספיות מפתות, והזמנות לכנסים אקדמיים. כך למשל, דוגמה בולטת היא הצעה לכאורה מחברת "רפאל" בלינקדאין הכוללת קישור חשוד להעלאת קורות חיים, שבעקבותיו מועלה קובץ זדוני שמאפשר גישה למידע רגיש.

תחכום הולך וגובר

"ניסיונות הדיוג האיראנים הפכו לממוקדים ומותאמים לתחומי העניין של הקורבנות", כך לדבריו של טום אלכסנדרוביץ', ראש אגף הגנה טכנולוגית במערך הסייבר. "המתקפות מתבססות על איסוף מידע ומחקר מוקדם, אך עם עירנות ניתן לזהות את הסימנים המחשידים".

לדבריו, הודעות דיוג כוללות לרוב קובץ מזיק או קישור המוביל לבקשה למלא פרטים אישיים. מאז תחילת הלחימה, זיהה מערך הסייבר לפחות 15 קמפיינים שונים שמקורם באיראן. במסגרת כל קמפיין נשלחו אלפי מיילים ממוקדים לגופים במגזר הפרטי והציבורי, כשמטרתם היא דריסת רגל ראשונית בארגון ופריצה לעומקו באמצעות הכלים והמידע שנגנבו.

מאחורי הקלעים של הפעילות האיראנית

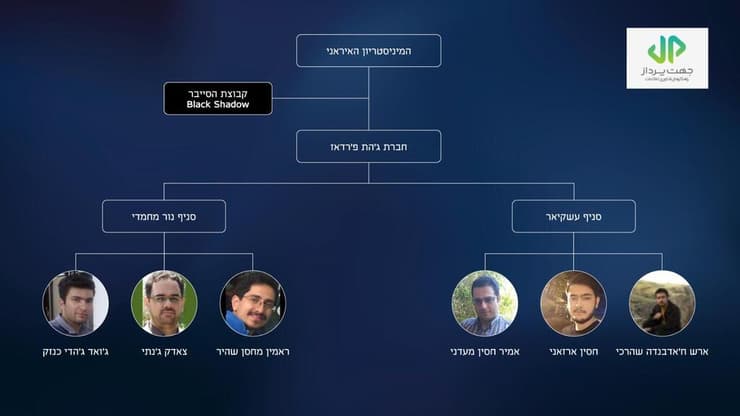

בין הקבוצות העומדות מאחורי המתקפות ניתן למצוא שמות כמו "בלאק שאדו" ו"מאדי ווטר", שפועלות בשירות המשטר האיראני ולעיתים באמצעות חברות פרטיות הממוקמות בטהרן. הקבוצות מתמקדות בריגול, גרימת נזק והשגת מידע, לצד השפעה תודעתית.

כך למשל, אנשי אקדמיה קיבלו לאחרונה הזמנות לכאורה לפגישות זום ולכנסים מחוקרים בחו"ל, עם קישורים שכללו תוכנות מזיקות. בחלק מהמקרים נשלחו הודעות מתיבות מייל לגיטימיות לכאורה, בעוד שתוכן ההודעות נתפר באופן מדויק בהתאם למידע שנאסף מראש על הקורבנות.

התמודדות עם האיומים

במערך הסייבר מסבירים כי הם פועלים לעצור את שרשרת ההדבקה באמצעות חסימת קישורים, הנחיית ארגונים בסיכון גבוה, והפצת אזהרות לציבור למען העלאת המודעות לסיכונים. בכל הנוגע לארגונים, המערך ממליץ לדווח על חשד להדבקה ולנטר את מערכות הארגון באופן קבוע. לאזהרות הפישינג שמפרסם מערך הסייבר הלאומי, ניתן לעקוב אחר הטלגרם הרשמי של המערך.

טיפים חשובים להתמודדות עם מתקפות פישינג והאיומים החדשים מאיראן בסייבר:

1. בררו על השולח – מומלץ לפנות בשיחה ישירה על בסיס פרטי התקשרות באינטרנט, לבדוק אם קיים פרופיל ברשתות החברתיות או לבדוק אם מישהו מכיר את הפונה.

2. זהירות מקישורים –בדיקת הקישור במערכות כגון scanmysms או לדווח לאחראי בארגון לבדוק את הקישור טרם כניסה אליו.

3. התקנת אנטי וירוס – במחשב ובסמארטפון.

4. הטמעת אימות דו שלבי – בצורת קוד או זיהוי נוסף בכל שירות כגון ג'ימייל, רשתות חברתיות וחשבונות בנק – המונע את רוב הפריצות.

5. זהירות מפני קבצים מצורפים – במיוחד ממקורות לא מוכרים או אם הדוא"ל לא היה צפוי.

6. היזהרו משמירת סיסמאות על הדפדפן - אחת הדרכים לגישה לארגון היא פריצה למחשבים ביתיים, וגניבת הסיסמאות השמורות בדפדפן.

7. צמצום חשיפה של פרטים אישיים ברשתות חברתיות - דיוג ממוקד מבוסס על מידע שנאסף על הקורבן, לכן מומלץ לצמצם פרסום מידע אישי.

8. אם יש חשד שלחצת ונדבקת – דווח לאחראי המחשוב בארגון.