בזמן שאוניברסיטת בר אילן נמצאת תחת מתקפת סייבר, מתברר שפרצות בהגנת הסייבר של קרוב לעשרים אוניברסיטאות ומכללות בישראל אפשרו דליפה של נתוני מאות אלפי סטודנטים ומרצים בישראל. כפי שמתפרסם כעת לראשונה ב-ynet, החדירה למערכות האוניברסיטה אפשרה לפורצים גישה למבחנים לפני שנערכו ואפילו לשנות ציונים של סטודנטים. כמו כן, היא אפשרה גישה לכל הדואר האלקטרוני של הסטודנטים ושל המרצים.

עוד כתבות בתחום הסייבר:

באירוע זה לא נגרם נזק בסופו של דבר, שכן מדובר היה בפעילות של "האקרים לבנים" (האקרים שמאתרים חולשות אבטחה כדי לדווח לאחראים עליהן) שנועדה לגלות פרצות במערכות ההגנה של המוסדות האקדמיים ולהתריע בפניהם על הסכנה. מאחורי היוזמה ניצב אבישי סביר, סמנכ"ל הטכנולוגיות בחברת הגנת הסייבר ICS security. בפוסט שהוא מפרסם הוא מודה שזו לא הייתה משימה קשה: "בשביל מומחה בתחום אבטחת המידע זה לא נחשב אתגר אמיתי".

סביר מתאר את האירוע שבו הוא ועובד נוסף, אלי משיח, סרקו מוסד אחר מוסד ומצאו פרצות משמעותיות ב-17 מתוך 20 מוסדות שנבדקו. "אתם תופסים את זה? 85 אחוזים מהמוסדות שבדקנו נמצאו פגיעים! כמובן שגם במוסדות שבהם לא מצאנו ממצאים מהירים, סביר מאוד שעל ידי בדיקה מעמיקה היינו מצליחים לדוג מהם כמה דגי זהב, אך בבדיקה מעמיקה ניתן למצוא ליקויי אבטחה גם באמזון, גוגל או פייסבוק...", כותב סביר.

אבישי סבירICS

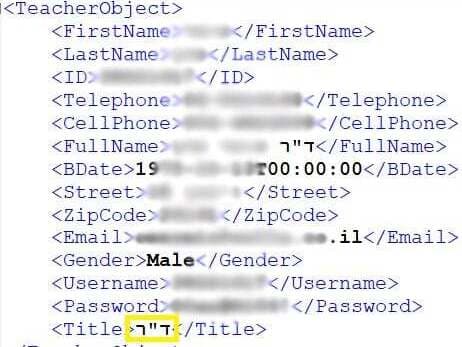

אבישי סבירICSלדבריו, המידע שהורד על ידם מאתרי האוניברסיטאות כולל פרטים אישיים של מאות אלפי סטודנטים ובוגרים ואלפי מרצים – שם, תעודת זהות, תאריך לידה, כתובת, טלפון, כתובת דוא"ל וארבע ספרות אחרונות של כרטיס אשראי. אבל עיקר המחדל נעוץ בעובדה שמרבית המוסדות האקדמאיים מחזיקים בסיסמאות של המשתמשים כשהן גלויות. במקרה של סטודנטים זה מאפשר לפורצים לצפות בציונים וכן להירשם או לבטל הרשמה לקורסים ולמבחנים. במקרה של המרצים, זה מאפשר ליצור קשר ישירות עם הסטודנטים בשם המרצה, לצפות ולשנות מבחנים מקוונים, להזין או להחליף ציונים של סטודנטים וכל פעולה אחרת שמותרת למרצה.

קמפיין ריגול הסייבר הסיני שנחשף לאחרונה מפנה את תשומת הלב לנסיונות המרוכזים להשיג מידע על מחקרים ופטנטים מתוך האוניברסיטאות. פרצות כמו אלה שנחשפו על ידי חברת ICS יכולות לאפשר לתוקפים להיכנס לדואר האלקטרוני הארגוני של החוקרים ולקרוא את ההתכתבויות והמסמכים שהם מחליפים עם חבריהם לצוותי המחקר. כמו כן, חשיפת נתוני עובדי יחידות המחשב יכולה לאפשר איתור של סיסמאות שמאפשרות חדירה לכל מערכת שקיימת באוניברסיטה.

איסוף הפרטים המלאים של המשתמשים מאפשר לייצר מתקפות פישינג בהיקף נרחב, וכמו כן להתחזות למשתמשים האלה ולהיכנס לחשבונות המדיה החברתית והחברות השונות שהם לקוחות שלהן.

מנכ"ל ICS, אילן שעיה, אומר: "זה אכן ליקוי חמור מאוד. יש בידינו אלפי סיסמאות של מרצים, ומאות אלפי סיסמאות של סטודנטים, בעצם רוב הסטודנטים בארץ". ב-ICS מדגישים כי שמירת סיסמאות המשתמשים כשהן גלויות ולא מוצפנות היא טעות חמורה, שמחירה עלול להתבטא בדליפה נרחבת של כל נתוני האוניברסיטה. לדברי שעיה החברה פנתה לכל המוסדות שנמצאו לא מוגנים וההיענות היתה מהירה, בעיקר כשהתברר שפורצים למערכת יוכלו לשנות ציונים של סטודנטים: "אבישי ישב איתם ולימד איך לסגור את הפרצות". לדבריו מרבית הליקויים אכן תוקנו ואולם כל האוניברסיטאות ביקשו שהשם שלהן לא יוזכר בפרסומים אודות האירוע הזה.

חברת ICS Security הוקמה ב-2016 על ידי אילן שעיה ושמעון זיגדון, והיא מתמחה במערכות הגנת סייבר לחברות בתחומי התעשייה והתשתיות. בין לקוחותיה בישראל נמנים נמל אשדוד, מפעלי ים המלח, מי אביבים וגופים בחו"ל. כמו כן, החברה מבצעת עבור לקוחות בסינגפור ובטורקיה בדיקות חדירות (PT) והערכות פגיעות. במסגרת בדיקות העמידות שהחברה עושה למוסדות היא חשפה לאחרונה פירצה במערכת של אחת החברות להשלמת בגרויות שאיפשרה הדלפה של פרטיהם של 27 אלף סטודנטים ולפני כן הצליחה למצוא גם פרצה במחשבי רשות המסים שאפשרה חשיפת פרטיהם של 200 אלף נישומים.

מאוניברסיטת בן גוריון נמסר: "הממצאים שהוצגו על ידי אבישי סביר נבדקו ותוקנו על ידי חברה חיצונית התומכת במודל". מאוניברסיטת תל אביב נמסר: "נעשתה פנייה לאוניברסיטת תל אביב על ידי אדם פרטי בנושא ולשמחתנו הבדיקה הייתה תקינה ולא נמצאו ליקויים". מאוניברסיטת בר אילן נמסר: "לפני כחצי שנה אותו אדם פנה למחלקת אבטחת מידע אצלנו על ממצא במערכת המודל והנושא טופל בעדכון גרסה של המודל". מאוניברסיטה העברית נמסר כי הם לא מכירים פנייה בנושא זה אצלם וגם לא במוסדות אחרים ולהערכתם "אין פה שום סיפור". גם מהמכללה למינהל נמסר שאינם מכירים את האירוע. אוניברסיטאות ומכללות אחרות שפנינו אליהן לא הגיבו.