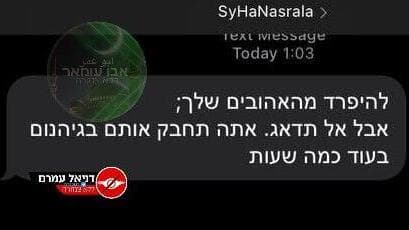

קמפיין של הודעות SMS זדוניות נשלח הלילה (ה') לאזרחים רבים בישראל. רוב ההודעות הסתפקו בלנסות להפחיד את המקבלים, אך חלקן הכילו קישורים לאתרים זדוניים וככל הנראה הכילו נוזקות או טפסים לאיסוף פרטים אישיים. על פי הודעת מערך הסייבר מהבוקר מדובר "בניסיונות האויב ליצור תבהלה". כלומר מקור ההודעות הוא ככל הנראה מאיראן וחיזבאללה.

נכון לעכשיו לא ברור אם מדובר בתגובה למבצע פיצוץ הביפרים ומכשירי הקשר מהיומיים האחרונים, שעל פי מקורות זרים בוצע על ידי ישראל ופגע באלפי מפעילי ארגון הטרור.

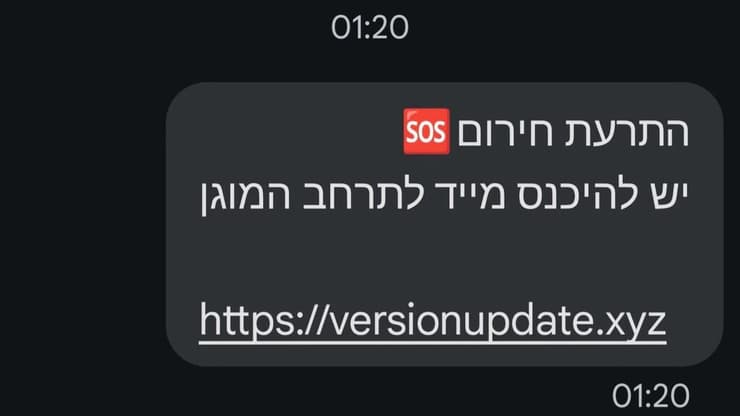

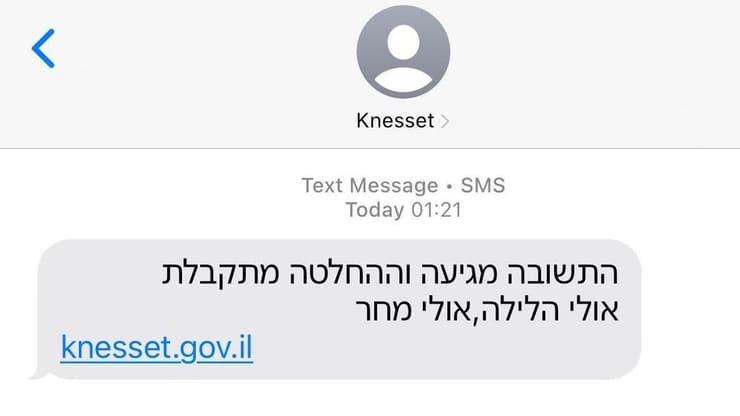

יש לשים לב שחלק מההודעות נשלחות לכאורה מפיקוד העורף או מאפליקציות ההתראה השונות. כך למשל, הודעה ובה קישור לאתר זדוני נשלחה מ"OREFAlert". יש להקפיד לא ללחוץ על הקישורים או לענות להודעות אלה.

ההודעות נשלחות למספרים מסוימים ולא לאחרים - ככל הנראה כתוצאה מדליפות הפרטים המרובות שאירעו בשנה האחרונה ובשנים שלפני, בין היתר פרטי פנקס הבוחרים שדלף דרך אפליקציית אלקטור או הפריצות המרובות לאתרים ואפליקציות לא מוגנות.

זה אינו הקמפיין הראשון שנשלח על ידי גורמים איראניים או חיזבאללה. מאז תחילת המלחמה נעשו מספר קמפיינים כאלה שמטרתם העיקרית היא כאמור לייצר תבהלה בקרב הציבור. לרוב מדובר בהודעות שמסתפקות באיומים או באזהרות, אך חלק כאמור מכילות קישורים לאתרים זדוניים שעשויים להדביק את המכשירים של המקבלים בנוזקות.

ממערך הסייבר נמסר: "בתום חקירת אירוע המסרונים המתחזים לפיקוד העורף שנשלחו לאזרחים הלילה, מעדכן מערך הסייבר הלאומי כי איראן וחיזבאללה עומדות מאחורי האירוע. מהחקירה עלה כי במהלך הלילה נשלחו כ-5 מיליון מסרונים בשלושה נוסחי הודעות, המהוות ניסיון זול ולא מתוחכם לעורר בהלה בציבור. ההודעות הכילו קישורים שהוסרו והפכו לא פעילים תוך זמן קצר. במוקד מערך הסייבר הלאומי 119 התקבלו כ-500 דיווחים בנושא".

"מהבדיקות הראשוניות של מערך הסייבר הלאומי ומשרד התקשורת עולה כי ההפצה נעשתה באמצעות פריצה ללקוח לגיטימי של אחת מהחברות המעניקה שירות הפצת מסרונים מסחרי שבאמצעותו שלחו את ההודעות".

גיל מסינג, ראש המטה בחברת צ'ק פוינט, מסר: "התחזות לגורמים רשמיים בישראל זה נוהג וותיק של גופים עוינים, והפעם הם לא עשו זאת באופן מוצלח במיוחד (עם שגיאות כתיב). הודעות SMS מאפשרות בקלות להוציא קמפיינים מהסוג הזה, כיוון שישנה דרך יחסית פשוטה ״להתלבש״ על תכתובות קודמות ולגרום להודעה להראות כאילו נשלחה מגורם רשמי אחר שאכן משתמש בהודעות SMS כדרך לתקשר".

לדבריו של נתי טל, מוביל קבוצת המחקר בחברת Guardio, “שוב ושוב הישראלים חווים הודעות פישינג שנשלחות ב-SMS ומשתמשות בשם שולח ולא במספר טלפון, כאשר במקרה הזה מדובר ב-OREFAlert. השימוש בשמות במקום במספרים, עם כל הנוחות שלו, במידה והוא לא נאכף ע״י גוף מרכזי, יוצר מצב מאוד בעייתי ומסוכן ומעלה משמעותית את סיכויי ההצלחה של התוקפים".

"גם בעבר הצליחו תוקפים להיכנס לנו לשרשור ההודעות של דואר ישראל והבנקים שלנו בשימוש באותו השם. מדובר במצב מסוכן, ומוזר מאוד שמדינת ישראל עדיין לא דואגת לטפל בנושא, כאשר במדינות אחרות בעולם רק גופים מאושרים יכולים לשלוח הודעות בצורה הזאת", הוא מסכם.

אם אתם רוצים לבדוק האם ההודעה שקיבלתם מזויפת או מכילה קבצים זדוניים, היכנסו לאתר https://www.scanmysms.com/he והזינו בו את פרטי ההודעה.