פגם במערכת ההגנה ("חולשה") של אפליקציית טיקטוק הפופולרית איפשר חדירה לפרטים אישיים של המשתמשים כולל מספרי הטלפון שלהם, שמות המשתמש, תמונות פרופיל ונתונים נוספים שהזינו למערכת. חברת צ'ק פוינט שמצאה את החולשה דיווחה עליה לטיקטוק והפרצה נסגרה. זו החולשה השנייה שהחברה מוצאת בטיקטוק, לאחר שלפני שנה גילתה בעיית אבטחה אחרת שאיפשרה לחדור לחשבונות המשתמשים. גם החולשה הקודמת תוקנה בשיתוף פעולה עם טיקטוק.

החולשות המתגלות בטיקטוק מדאיגות על רקע הטענות כי אפליקציית טיקטוק משמשת לריגול בידי ממשלת סין, טענות שהביאו את ממשל טראמפ להחרים את החברה ולהורות לעובדים להסיר את האפליקציה. עודד ואנונו, ראש מחלקת חולשות מוצרים בצ'ק פוינט, אומר כי החברה לא בדקה את כל הקוד של אפליקציית טיקטוק. לדבריו, החולשות שאותרו אינן מעידות על היותן נקודות גישה נסתרות (back doors) אלא על טעות בתום לב של מפתחי המערכת.

עוד כתבות על טיקטוק:

"רצינו לבחון אם טיקטוק מאפשרת נגישות לפרטים אישיים וראינו שזה אפשרי דרך מעקף של מנגנון הגנה קיים באחד מהפיצ'רים הפופולריים", הסביר ואנונו. "שימוש רחב היקף בחולשות מעין אלו מאפשר להאקרים לייצר מאגרי מידע שמצליבים שמות למספרי טלפון, וכן פרטים נוספים, מה שמשמעותי במיוחד בחשבונות בעלי עוקבים רבים ברשתות החברתיות. מאגר כזה משמש האקרים למתקפות פישינג או לחילופין להתקפות ישירות על מכשירים של משתמשים עם פרופיל גבוה. אנו מעריכים את העובדה שטיקטוק פעלה ברצינות רבה לתקן את החולשה".

חפש את החברים

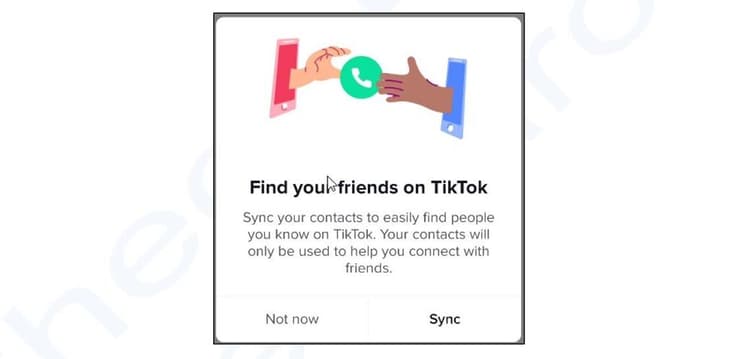

החולשה שנחשפת במחקר הנוכחי, שערכו חוקרי החולשות אלון בוקסינר וערן ועקנין, מאפשרת לאתר פרטי חשבון משתמש של בעלי חשבונות בטיקטוק באמצעות תכונת איתור חברים (Find Friends). דרך תכונה זו היה ניתן להגיע למספרי הטלפון האישיים המחוברים לחשבון הטיקטוק ולהצליבם עם פרטי חשבון נוספים כמו שם משתמש, תמונת פרופיל, איתור עוקבים, פרופיל מוסתר ועוד. אם האקרים עוינים היו מוצאים את החולשה, הם היו יכולים לקצור באמצעות כלי אוטומטי את פרטי כל המשתמשים ולייצר מאגר מידע רחב של טלפונים ופרטים אישיים. בדרך זו, למשל, החוקרים הצליחו להשיג את פרטי המשתמש האישיים של בעלי חשבונות פופולריים בישראל - זמר, אדריכל ידוע, משפיען רשת.

מנגנון Find Friends מאפשר למשתמש לאתר משתמשים אחרים באפליקציה שנמצאים בין אנשי הקשר שלו, לפי מספר הטלפון שלהם. האפליקציה שולחת "שאילתא" עם מספר הטלפון של איש הקשר לשרתי טיקטוק והם משגרים בחזרה את פרטי המשתמש בטיקטוק. חוקרי צ'ק פוינט יצרו מנגנון נפרד ששולח שאילתות בכמות גדולה לשרת טיקטוק ומקבל בחזרה את הנתונים מתוך המערכת. לדברי ואנונו, האפליקציה הכילה הגנות שנועדו למנוע פעולה כזו ואולם היא לא היתה מושלמת והחוקרים הצליחו לעקוף אותה. בצ'ק פוינט ממליצים למשתמשים בכל סוגי האפליקציות להמעיט ככל האפשר במסירת פרטי זיהוי שאינם נדרשים.

טיקטוק מעודדת חברות הגנת סייבר לאתר חולשות באפליקציה שלה והיא אף פרסמה קול קורא לאיתור חולשות. בעקבות הממצאים של צ'ק פוינט היא הגיבה: "הפרטיות וההגנה על פרטיהם של חברי קהילת טיקטוק היא בעדיפות עליונה שלנו, ואנו מעריכים שיתופי פעולה עם שותפים מוסמכים כמו צ'ק פוינט, שמסייעים לנו לזהות סוגיות פוטנציאליות ולתקן אותן לפני שהן משפיעות על המשתמשים. אנו נמשיך לחזק את ההגנות שלנו על ידי שדרוג היכולות הפנימיות והשקעה בהגנות אוטמטיות, וכן על ידי שיתופי פעולה עם גורמים חיצוניים".