נמשכת מתקפת הסייבר, מהחמורות שהתרחשו בישראל: פושעי הסייבר השתלטו על מערכת שירותי התקשורת של חברת Voicenter הישראלית ודרכה הצליחו לשתק מערכות תקשורת של לקוחותיה. מדובר בשורה ארוכה של חברות במשק, בהן מובילאיי, פרטנר, אקספון, we4G, סימילרווב, מייהריטג', Etoro, אולג'ובס ו-Gett. התוקפים דרשו כופר בסכום של 4.8 מיליון שקל, שישולמו בביטקוין, אך דרישתם לא נענתה.

היום (21.9) אחר הצהריים פרסם התוקף הודעה, לפיה המתקפה רחבה הרבה יותר וכוללת חברות נוספות שנדרשות ממש כעת לשלם כופר: "אנחנו ממשיכים במתקפות כופר. Voicenter לא היתה המטרה היחידה. אנחנו לא רוצים לפגוע באיש, כך שהישמעו לעצות שלנו". הערב פרסם התוקף הודעה נוספת בה הוא מכריז כי יוכיח שמערכות החברה עדיין אינן מאובטחות.

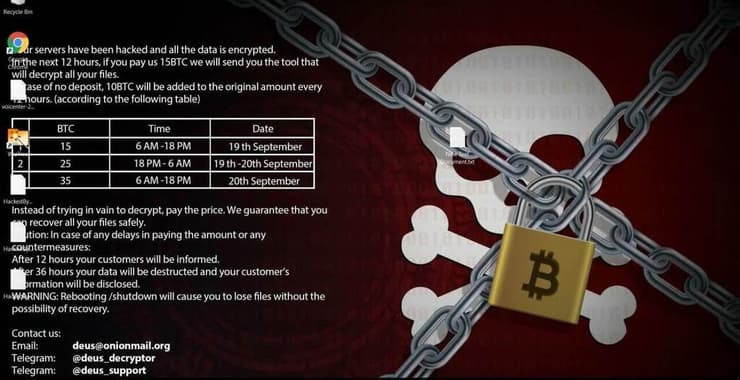

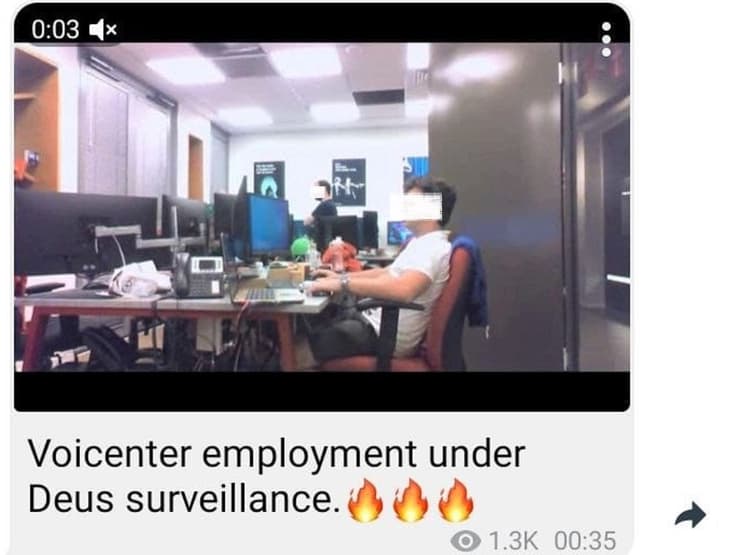

התוקף, שמכנה את עצמו Deus, פירסם בפורום הדלפות באינטרנט שעלה בידו לגנוב נתונים ממערכות Voicenter בהיקף של 15 טרה בייט, אותם הוא מעמיד למכירה כעת. אם אכן יש בידיו נתונים בהיקף כזה, זו דליפת הנתונים הגדולה אי פעם בישראל. לפי הודעת התוקף, המסמכים מודלפים לאחר שדרישתו לקבל כופר לא נענתה. כמו כן הוא פרסם אתמול והיום בקבוצת טלגרם מאות מסמכים וקבצים של לקוחות, שכוללים שיחות טלפון מוקלטות, התכתבויות במיילים ובוואטסאפ עם מידע פנימי רב, צילומים אישיים ומשפחתיים של עובדים רבים ואפילו הקלטות ממצלמות ווידאו המותקנות בתוך משרדי Voicenter.

האם מדובר בתוקפים ישראלים? בפורומים ברשת הועלתה האפשרות הזו גם בשל העובדה שהתוקף מצליח להבין ולהדליף קבצים שכתובים או מוקלטים בעברית, וגם מזכירים שדאוס הוא שמה של סדרת מתח ומדע בדיוני ישראלית, העוסקת בעולם ההאקרים, ששודרה בערוץ הילדים. לניחוש זה אין כמובן כל הוכחה.

מנכ"ל החברה גולן אשטן פרסם אתמול הודעה בה כתב: "אתמול בערב (18.9) התגלתה התקפת סייבר על המערכות שלנו, שבוצעה על ידי קבוצת האקרים מחו"ל. ככל הידוע לנו האירוע לא כלל דליפת מידע מהארגון, אך מונע מאיתנו לספק את השירותים כסדרם. אנו מודים לכם על הסבלנות ורוצים לידע כי האירוע מטופל באופן מיידי ומהיר בכדי שבמהלך השעות הקרובות כלל המערכות יחזרו לעבודה תקינה ובמינימום פגיעה בלקוחותינו". חברות נוספות מלקוחות החברה, בהן we4G ואקספון, דיווחו ללקוחות על תקלות בשירות בעקבות הפריצה.

בשלב זה החברה מפעילה את מרבית צוות העובדים בסיוע צוות התערבות של מומחי סייבר, והניסיון העיקרי הוא לשחזר את המערכות התפעוליות של הלקוחות לקראת יום העבודה מחר. לפי הערכות של מומחים, תוכנת התקיפה של ההאקרים פועלת כל העת בתוך מערכות החברה המשותקות ולכן החברה תידרש להקים מערך מקביל חדש כדי להחזיר את השירות ללקוחותיה. החברה עדכנה בפייסבוק: "נכון לרגע זה אנו צופים שרוב שירותי הטלפוניה הבסיסיים (שיחות נכנסות, שיחות יוצאות, מעגלים וIVR) יחזרו לעבוד במהלך הלילה. שירותים נוספים כגון המוניטור, חייגנים, סנכרון ההקלטות, תמחור השיחות, ושירותים נוספים שהוגדרו כפחות קריטיים, יעלו בשלב שני, ככל הנראה לתוך החג".

מחברת Voicenter נמסר: "מחברת מתחילת האירוע אנחנו פועלים בהתאם לתוכנית מסודרת הקיימת אצלנו לטיפול במקרים מסוג זה. אנחנו בקשר שוטף עם הרשויות ועושים הכל בכדי לצמצם נזקים ולסיים את האירוע במהירות האפשרית. מטבע הדברים אנחנו מעדיפים שלא לפרט בתקשורת את המהלכים שאנו עושים. יחד עם זאת, הטיפול התקדם מאד והמטרה שעד שעות הלילה שרתי הטלפוניה יהיו באויר".

מומחה המשא ומתן סא"ל (מיל) טיראן פרטוק, אומר כי משך הזמן הקצר מאוד שניתן לתשלום הכופר מעיד על כך שלא היתה כוונת אמת לגבות כסף וכי מדובר באירוע עויין למדינת ישראל שנועד להשפיע על התודעה ולגרום למבוכה להגנת הסייבר הישראלית. לדבריו דרך פרסום המסמכים המודלפים המאורגן מעיד כי התוקפים התכוננו לכך היטב, ולא ציפו באמת לגבות תשלום כופר. "ארגוני תקיפה לא אוהבים טלגרם, בטח לא ב'תפוצת 'נאטו'. זה מסוכן להם. התארגנויות מקומיות יכולות לעבוד עם טלגרם אבל גם לא תוך כדי 'מסיבה' עם אלף משתתפים".

עינת מירון, מומחית להערכות והתמודדות עם סיכוני סייבר עסקיים, אומרת: "לצערי, לא לומדים פה כלום. עד שלא נראה עוד חברה שתקרוס בגלל מתקפת סייבר ומי יודע כמה עוד, כנראה ששום דבר לא באמת ישתנה כאן. האירוע מעלה שאלות לגבי מידת המעורבות של הנהלות החברות הלקוחות בהבנת הגישה שהיא מאפשרת לספקים כמו Voicenter. העובדה שצילומי המסך הם מחודש יוני מעלה שאלות קשות לגבי היכולת של החברה לזהות חריגות ברשת שלה עצמה".

רם לוי, מנכ"ל חברת הגנת הסייבר קונפידס, אומר כי במתקפה הנוכחית יש לנהל חמש פעולות במקביל: חקירה ומודיעין, עבודה עם הגורמים הלאומיים ורשויות שמפקחות דרך הרגולציה, השבת מערכות, התמודדות עם הפגיעה במוניטין החברה וסיוע להנהלה בקבלת החלטות על בסיס ניהול סיכונים. לדבריו על החברה לפעול בשקיפות מאחר שהמידע כבר דלף, לאתר את מקור התקיפה עם חברות מודיעין, לפעול באופן אינטנסיבי מול הלקוחות שנפגע כדי לספק להם מידע עדכני ואמין, לפעול באופן שקוף ומתואם מול הרגולטורים, לפתוח חדר מצב ששימש מוקד לפעילות ה-IR במהלך האירוע ולקחת חברת ניהול משבר שתסנכרן את על המאמצים האלו.

ואיפה מערך הסייבר? לאורך שורה של מתקפות קשות על חברות ואוניבריסטאות בישראל בחודשים האחרונים נמנע מערך הסייבר מהתייחסות כלשהי לאירועים עצמם ולדרך בה הוא מטפל בהם. דוברת מערך הסייבר מסרה הערב: "אנחנו מלווים את החקירה של האירוע. על ארגונים ליישם את הנחיות הגנת הסייבר של מערך הסייבר הלאומי כדי לצמצם את הסיכון למתקפת סייבר".