המאמץ למציאת פתרון לאחד האיומים הגדולים על ביטחון העולם – איום פיצוח ההצפנות באמצעות מחשב קוונטי – מתקדם בימים אלה צעד גדול קדימה. הפייננשל טיימס פירסם שלשום (ג') שהמכון האמריקאי לתקנים ולטכנולוגיה (NIST) עומד להציג שלושה אלגוריתמים שאמורים לייצר הצפנה, שתוכל להתגבר על מחשב קוונטי רב עוצמה ובכך להגן על מערכות אסטרטגיות ולמנוע את קריסתן.

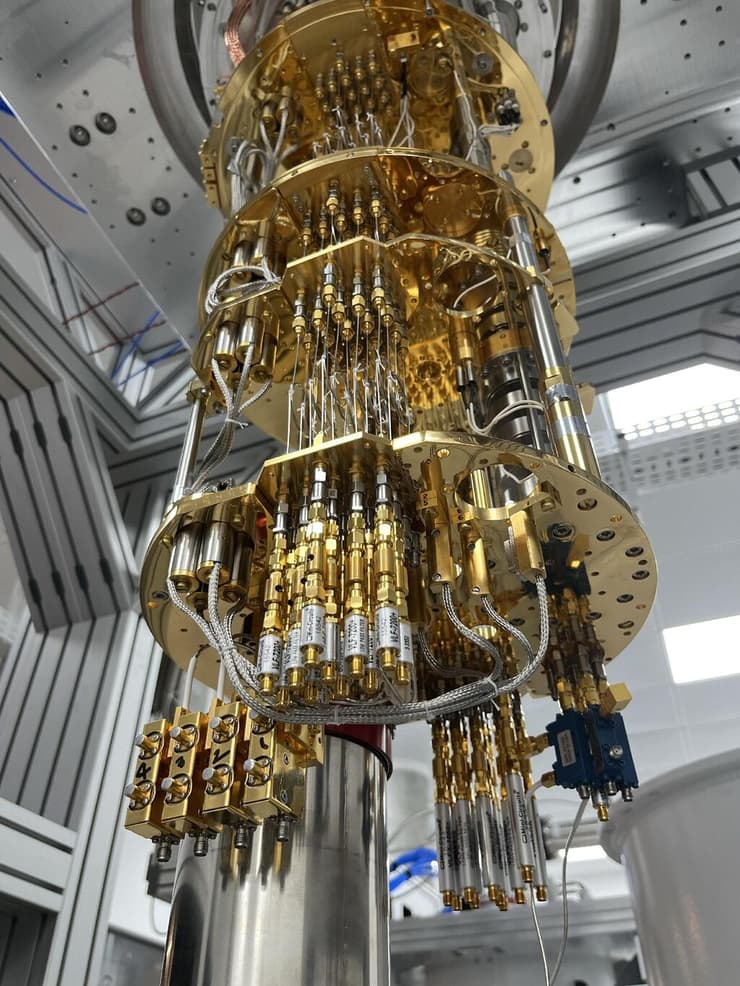

מחשבים קוונטיים הם בעלי עוצמה שעולה על כל דמיון. בניגוד למחשבים רגילים שבהם כל ביט יכול להיות 0 או 1, במחשבים קוונטיים כל קיוביט (Qbit) נמצא ב"סופרפוזיציה" כלומר יכול להיות 0, 1, או אינסוף מצבים ביניהם, מה שמעצים את היכולת החישובית שלו. היכולת הזו הביאה את גוגל כבר ב-2019 להכריז על "עליונות קוונטית", כשמחשב קוונטי ניסיוני שלה ביצע בתוך 200 שניות חישוב, שהיה אורך 10,000 שנה באמצעות מחשב הכי חזק כיום.

המחשבים הקוונטיים עדיין נמצאים בפיתוח, אבל העוצמה הגלומה בהם הולכת וגדלה. בתוך שנים ספורות הם יגיעו לשוק והחשש הוא, שלצד התרומה העצומה לאנושות הם מהווים גם סכנה גדולה: הם יוכלו לפצח כל הצפנה שקיימת כיום, כולל של מערכות הבנקאות העולמית ושל מערכות הביטחון והמודיעין של המדינות. היום שבו זה יהיה אפשרי זכה לכינוי קיו דיי (Q-Day).

כדרך להיערך לקראת הקיו דיי, מכון NIST הוביל מאמץ לפיתוח טכנולוגיה המכונה "הצפנת פוסט-קוונטום" (post-quantum cryptography). הרעיון מאחוריה פשוט: מכיוון שבינתיים לא קיימים מחשבים קוונטיים, צריך לפתח אלגוריתם הצפנה שפועל על מחשב רגיל, ועדיין שההצפנה שלו תהיה עמידה בפני מחשב קוונטי.

אלגוריתם ההצפנה הנפוץ בעולם, RSA, פותח על ידי פרופ’ עדי שמיר הישראלי ושני שותפיו מארה"ב, והוא משמש כיום להגנה על כל המידע הדיגיטלי בעולם – מדואר אלקטרוני והודעות וואטסאפ ועד למידע מודיעיני ותוכניות קרב. פיצוח הצפנת RSA באמצעות מחשב רגיל עלולה לארוך שנות דור. מחשב קוונטי יעשה את זה בשניות.

גם אפל תשתמש באלגוריתמים כדי להגן על משתמשיה

מכון NIST פרסם קול קורא לקבוצות מחקר ברחבי העולם להצגת חלופות ל-RSA, אלגוריתמים עמידי-קוונטום. הצעות רבות הגיעו מכל רחבי העולם אך רובן קרסו כשחוקרים אחרים הציגו אלגוריתם קוונטי שיוכל לפצח אותן. לקו הגמר הגיעו שלושה אלגוריתמים שנראים עמידים במיוחד. לאחר שיאושרו רשמית, כל רשויות הממשל האמריקאי יידרשו להטמיע אותן, ולמעשה גם חברות בשוק הפרטי ילכו בעקבותיהן. חברת אפל הזדרזה להכריז כבר בפברואר השנה, שהמידע ב-iMessage יוגן באמצעות הצפנה פוסט קוונטית.

מומחים מסבירים את הבהילות בחשש מפני שיטת "קצור עכשיו, פצח אחר כך": גופי פשע או גופי ביון יכולים לשים את היד על קבצים מוצפנים כבר היום, ולפצח אותם כשהטכנולוגיה הקוונטית תבשיל. זו הסיבה שחברות רבות מבקשות להצפין את המידע שלהן בהצפנה עמידה בפני קוונטום גם אם מחשבים קוונטיים עדיין לא קיימים.

ניר מינרבי, מנכ"ל חברת התוכנה הקוונטית קלאסיק, אומר: "NIST וארגונים נוספים עוסקים בנושא הזה כבר כמה שנים. האתגר הוא לבוא עם פרוטוקולים שאנחנו מאמינים שהם עמידים בפני מחשוב קוונטי, ובשלב הבא להטמיע אותם בכל מערך המחשוב המודרני. זה מאמץ של הרבה שנים ושל מאות מיליארדים".

האם האלגוריתמים שהוצגו אכן יהיו עמידים בפני פיצוח קוונטי?

"התשובה הקצרה היא 'לא'. התשובה הרחבה יותר: היו כמה חוקרים סיניים שפרסמו אלגוריתם קוונטי מורכב להחריד, שהמשמעות שלו היתה שיש דרך לפצח את האלגוריתם של NIST באמצעות מחשב קוונטי. במשך שבועיים כל קהילת המחשוב הקוונטי היו בתחושה שהמבצר האחרון כנגד מחשוב קוונטי קרס, אבל אז גילו שיש שגיאה באלגוריתם הסיני. זה ממחיש כמה העניין הזה שביר - בכל רגע יכול להתברר שהאלגוריתם ניתן לפיצוח".

הדרך להתמודד בצורה מוחלטת מול מחשב קוונטי היא כנראה באמצעות מחשב קוונטי אחר. מדובר בטכנולוגיה המכונה "הצפנה קוונטית". הרעיון התיאורטי מכונה "הפצת מפתח קוונטי" (Quantum Key Distribution – QKD) והוא משתמש בתופעת "שזירה קוונטית" (Quantum Entanglement), שבה נוצר קשר מסתורי בין חלקיקים תת-אטומיים גם אם המרחק ביניהם עצום. כל הג'יבריש הקוונטי הזה אומר, שבהצפנה מסוג זה יהיה ניתן לזהות מיידית כל ניסיון לא-מורשה לגשת למידע.

ד"ר טל דוד, מייסד שותף בחברת המחשוב הקוונטי "קוונטום ארט", אומר שהאלגוריתמים הפוסט קוונטיים מתקדמים במקביל לפיתוח מערכות הצפנה קוונטית מסוג QKD. "אלה טכנולוגיות שמשלימות אחת את השנייה. אם אתה גוף ממשלתי, שרוצה להגן על מידע מאוד רגיש, אתה צריך להגן על עצמך כבר היום כי האנשים הרעים יאספו את המידע עכשיו ויפצחו את ההצפנה כשיהיה אפשר. במקרה כזה אתה כנראה תרצה להצטייד גם באלגוריתמים פוסט קוונטיים וגם ב-QKD".

כלומר האלגוריתמים הפוסט קוונטיים פחות חזקים מ-QKD?

"כרגע לא ידוע על אלגוריתם קוונטי שיכול להתמודד עם השיטות הפוסט קוונטיות. אבל זה לא אומר שלא יהיה כזה. לעומת זאת, מערכות QKD מוגנות ברמה הפיזיקלית ולכן הן לא ניתנות לפריצה".

שלומי כהן הוא יועץ בתחום הסייבר הגנתי והקוונטום, ובעבר היה מנכ"ל חברת ההצפנה הקוונטית הישראלית HEQA (לשעבר QuantLR). לדבריו יכולות ההצפנה הקיימות כיום איבדו מכוחן: " אם אתה בודק חדירות למוסדות פיננסיים, הבנקים נפרצים חדשות לבקרים אם כי רוב הפריצות לא מתפרסמות. אבל יש מוסדות פיננסיים, בעיקר בניו יורק, שמצפינים את המידע שעובר בין הסניף הראשי בניו יורק לאתר הגיבוי בניו ג'רזי באמצעות הצפנה קוונטית ברמה שלא ניתנת לחדירה".

ההצפנה הפוסט-קוונטית לא מייתרת את ההצפנה הקוונטית?

"המעבר מהצפנה מתמטית לקוונטית ייקח הרבה זמן ולכן אמרו שההצפנה הפוסט-קוונטית תשמש בתקופת המעבר. ההערכה שלי היא שפרק הזמן של הפוסט קוונטום יהיה קצר ממה שחושבים, ולא נכון ללכת על הצפנות פוסט קוונטיות. כשאתה מסתכל על מה אמזון, אנבידיה, בואינג וגראמן וחברות אחרות מחפשות, אתה יכול לראות שרובם מדלגות על השלב הפוסט קוונטי".

יותם אשכנזי, מוביל טכנולוגיה וחדשנות באקסנצ'ר סקיוריטי ישראל אומר: "הדרך להטמעת האלגוריתמים שנבחרו על ידי NIST רחוקה מלהיות פשוטה. תהליך המעבר אינו מסתכם רק בשילוב טכנולוגיה חדשה, אלא מדובר בשינוי יסודי של מערכות קיימות, עדכון ושכתוב קוד במגוון רחב של יישומים, ושדרוג תשתיות כדי להתאים לאלגוריתמים הקריפטוגרפיים החדשים. המעבר מצריך השקעה משמעותית של זמן, משאבים וכוח אדם מיומן. התהליך אינו רק אתגר טכנולוגי, אלא גם פרויקט אסטרטגי מורכב עבור התעשייה, הדורש תכנון ארוך טווח ושיתוף פעולה נרחב בין חברות, רגולטורים ומומחים בתחום".