מנהל בית חולים הלל יפה מדבר על התקיפה

(צילום: דוברות הלל יפה)

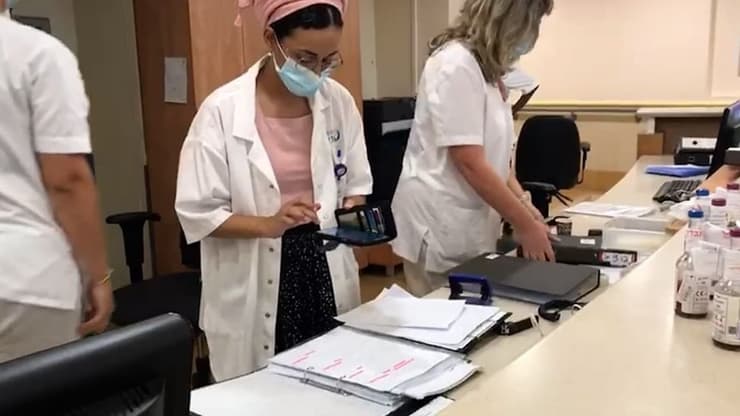

בית החולים הלל יפה בחדרה עובד משעות הבוקר (יום רביעי) תחת מתקפת סייבר קשה, שהובילה אותו לקבל חולים חדשים רק במקרים דחופים. "אנחנו עובדים תחת מערכות מחשוב חלופיות ורישום ידני של מטופלים", מסביר מנהל בית החולים, ד"ר מיקי דודקביץ, שהוסיף כי משרד הבריאות, מטה הסייבר הלאומי ושאר הגורמים הרלוונטיים עודכנו בתקרית.

בתשובה לשאלת ynet, מבית החולים נמסר כי לא מתנהל מו"מ מול התוקפים. כמו כן, לפחות לפי בית החולים, עדיין לא ידוע כמה כופר התוקפים דורשים.

בינתיים, היקף הנזק עדיין לא ברור - וכך גם לא השלכות המתקפה לטווח הרחוק. עם זאת, לפי ניסיון העבר מתקיפות סייבר קודמות של בתי חולים, לוקח חודשים להתאושש ממתקפה כזו - וחדרי הניתוח עלולים להיות מושבתים למשך זמן רב. כך למשל, במקרה של מתקפה דומה בגרמניה, הליך החזרה לשגרה נמשך כשלושה חודשים.

"כל הציוד הקריטי והמכשור הקריטי בבית החולים עובדים כתקנם", הדגיש דודקביץ. "זה כולל מכשירי CT, צנתורים, MRI ועוד. מיטב המומחים נמצאים כעת בבית החולים על מנת לסייע לנו במתקפת הסייבר. בשלב זה בית החולים ביקש ממשרד הבריאות וממד"א להסית חולים שאינם דחופים לבתי חולים אחרים".

מתקפת הסייבר על בית החולים היא מהגדולות שאירעו בישראל והראשונה שמסכנת משמעותית בית חולים בישראל. לפי מידע שהגיע ל-ynet מדובר באירוע שהשבית את מרבית המערכות בבית החולים, ובשל ביטול ניתוחים הוא "עלול לסכן חיי אדם". כמו כן, יש חשש שמידע רפואי פרטי על מטופלים דלף בהיקף גדול במהלך האירוע. התוקף תובע תשלום כופר תמורת החזרת המצב לקדמותו.

דיווחים מבית החולים מציינים כי הוא לא מקבל חולים חדשים, ומתקשה לשחרר חולים קיימים, מספר הטיפולים במכונות רפואיות כמו רנטגן ואולטרה-סאונד ירד ל-20 אחוזים מיום רגיל, הדלתות אינן נפתחות ואפילו שערי החניון אינם מתפקדים.

3 צפייה בגלריה

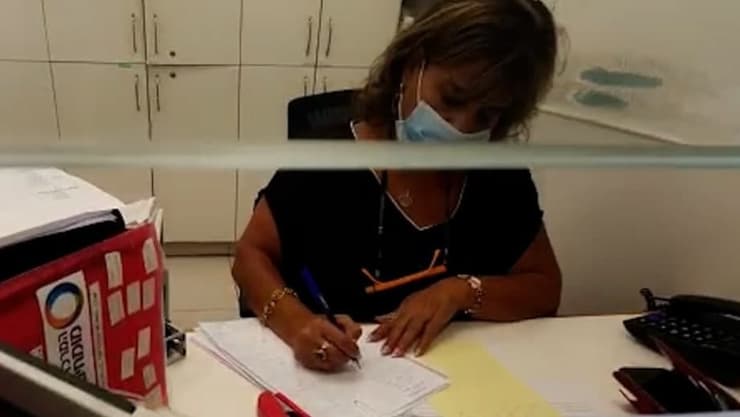

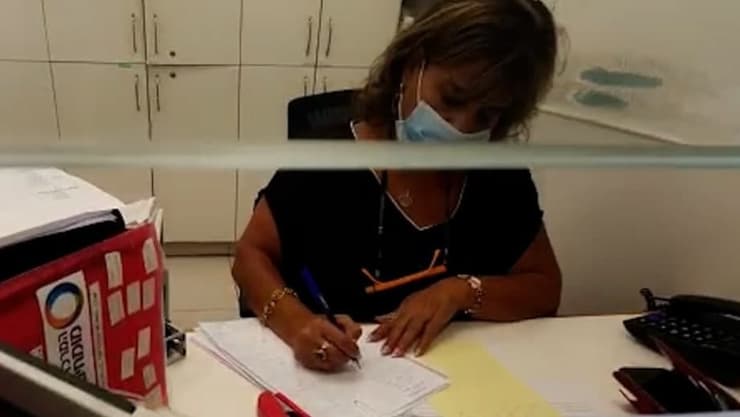

גורמי מקצוע מעריכים שבית החולים לא היה ממוגן ברמה הגבוהה ביותר

(צילום: דוברות הלל יפה)

האירוע החל בשעה 04:00 לפנות בוקר היום, כשהתגלה שמערכות בית החולים נחסמו והתקבלה הודעת דרישת כופר מצד התוקפים. על היקף המתקפה והסכנה הכרוכה בה יכולה להעיד העובדה שמלבד צוותי בית החולים ומשרד הבריאות גויסו לאירוע גם חברות נוספות בהן חברת צ'ק פוינט, חברת סלקום, חברת "כובע לבן" שנותנת שירותי ייעוץ ומודיעין סייבר למשרד הבריאות, והחברות מנדיאנט וסיגניה.

גורמי מקצוע בתחום הסייבר בישראל מעריכים כי בית החולים הלל יפה לא היה ממוגן ברמה הגבוהה ביותר כנגד מתקפות סייבר, וזו הסיבה שדווקא הוא הופך לקורבן של התקפה כזו. לפי אחד הדיווחים מדובר בהתקפה דומה ביותר למתקפה על חברת הביטוח שירביט, שנובעת מאותו כשל במערכת ההגנה. עם זה מציינים הגורמים כי חלק מהתקלות נובעות מניתוק כל המערכות מהאינטרנט, שנעשה לצורך מניעת המשך המתקפה.

מתקפות סייבר על בתי חולים אינן אירוע נדיר בעולם, אך זו הפעם הראשונה שבית חולים בישראל הופך לקורבן של מתקפת סייבר משמעותית כזו. מתקפות סייבר על בתי חולים מסוכנות במיוחד בשל החשש לחיי המטופלים, הנכונות של התוקפים להדליף את המידע הפרטי של החולים, והגישה לנתוני מחקרים שעלולים להימכר לאחר מכן בדארקנט. בתי חולים בעולם שהותקפו בעבר התקשו להתאושש מהמתקפות לאורך תקופה ארוכה ולשחזר את המידע שנגנב או נמחק.

ביום שני השבוע הודיעה מיקרוסופט כי האקרים שלפי החשד קשורים לאיראן ניסו לפרוץ לחשבונות אופיס 365 השייכים לחברות ביטחוניות בארה"ב ובישראל, בהן כאלה שמייצרות לוויינים, רחפנים, מכ"מים ומערכות תקשורת לזמני חירום. ענקית הטכנולוגיה לא פירטה באילו חברות מדובר. בשבוע שעבר פרסמה חברת הסייבר סנטינל וואן דו"ח שלפיו קבוצת האקרים איראנית בשם Agrius עומדת מאחורי מתקפות הסייבר נגד שירביט ואוניברסיטת בר אילן. במקביל חשפה חברת סייבריזן תשתית ריגול איראנית הפועלת נגד יעדים בישראל. לכך מצטרף ניסיון חמור יותר של איראן לפגוע במתקני המים בישראל בשנה שעברה.