אנשי משרד הבריאות ממשיכים לטפל במתקפת הסייבר על בית החולים הלל יפה בחדרה, כשבמקביל אנשי בית החולים דואגים לשדר לציבור מסרים מרגיעים. בינתיים, בתי חולים אחרים נערכים לאפשרות של מתקפות דומות - שהשפעותיהן עלולות להיות הרסניות. "ידוע מעט על הקבוצה שתקפה, ואנחנו ממש בתחילת הדרך של איסוף המודיעין", אמר אמש (רביעי) ל-ynet ראובן אליהו, מנהל תחום תשתיות, אבטחת מידע וסייבר במשרד הבריאות.

מנהל בית חולים הלל יפה מדבר על המתקפה

(צילום: דוברות הלל יפה)

6 צפייה בגלריה

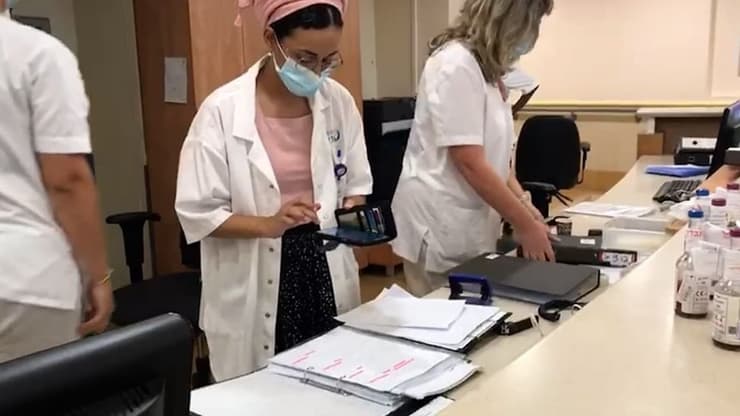

"התקפה שלא נצפה בבתי חולים אחרים". הצוותים בבית החולים הלל יפה

(צילום: דוברות הלל יפה)

6 צפייה בגלריה

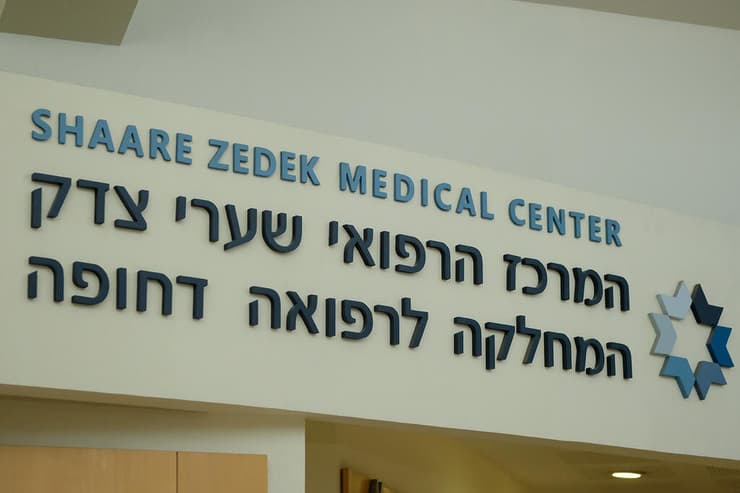

"פתחנו חמ"ל וצמצמנו פעילויות מסוכנות". גם בשערי צדק נערכים לאפשרות של מתקפת סייבר

(צילום: יואב דודקביץ')

"זו קבוצה שהתחילה לעבוד לאחרונה והייתה לה התקפה אחת על בית חולים בארה"ב", הוסיף. "אנחנו בראשיתה של החקירה במטרה להבין את כל האירוע. אנחנו עדיין לא יודעים לענות לגבי המניעים. יש לנו הנחה שהרקע הוא כלכלי, אך אנחנו רק בתחילת הדרך".

"מרכז הסייבר של משרד הבריאות בולם תקיפות ומנטר תקיפות", אמר. "התקפה מסוג זה, של חדירה דרך ערוץ מסוים, לא נצפתה בבתי חולים אחרים עד אתמול".

לגבי האפשרות של ניהול משא ומתן מול הפורצים, אמר אליהו כי "קיבלנו הודעה מהקבוצה. משא ומתן הוא חלק מחקירה, וככל שנתקדם בחקירה, כלל הגורמים העוסקים בנושא יבחנו את האפשרות הזו".

אליהו הוסיף כי משרד הבריאות נערך לאפשרות של מתקפת סייבר כוללת על בתי חולים נוספים, ואמר כי כבר עם היוודע הפריצה להלל יפה נשלחו התרעות לכלל בתי החולים "כדי להגביר ערנות וניטור". לדבריו, "ככל שהתקדמה החקירה הופץ עוד מידע והנחיות לבתי החולים. לאורך כל היום אנחנו בקשר עם כל הארגונים במגזר הבריאות".

6 צפייה בגלריה

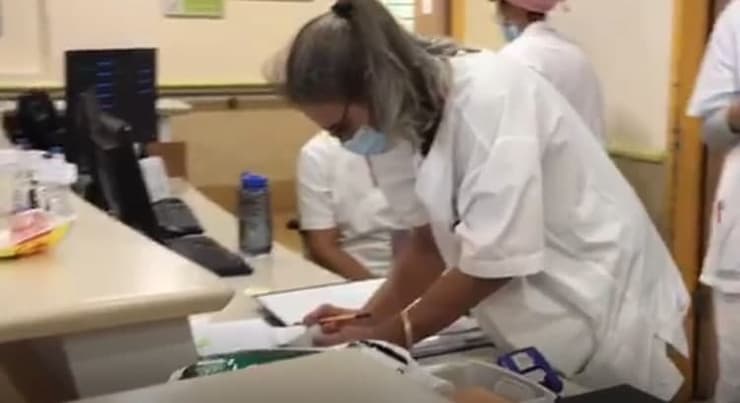

הנזק עדיין לא ברור - והניסיון מלמד שיהיו השלכות לטווח הרחוק. מזינים פרטים ידנית בהלל יפה

(צילום: דוברות הלל יפה)

בהלל יפה, בינתיים, מתכוונים לקיים את כל הפעילות הרפואית מחר כרגיל - כולל ניתוחים. עם זאת, כל הפעילות הלא דחופה נדחתה. פעילות אלקטיבית לא דחופה נדחית גם היא, אך מי שמגיע למיון מקבל טיפול מלא. בבית החולים לא יודעים עדיין מתי האירוע ייגמר - וגם לא ברור להם אם דלפו פרטי מטופלים מהמערכת. "מומחים עוד מנסים לברר את העניין הזה", אמרו.

"צוותי מומחי הסייבר ממשיכים לעבוד על שיקום המערכות וחזרה מהירה לפעילות", נמסר מהלל יפה. "מה שידוע עד כה מדובר על קבוצת האקרים חדשה יחסית, שככל הנראה תקפה בית חולים בארה"ב. החקירה עדיין בעיצומה. הפעילות הרפואית בבית החולים נמשכת, למעט פעילות שאינה דחופה".

במערכת הבריאות נערכים למתקפות נוספות

היקף הנזק של המתקפה על הלל יפה עדיין לא ברור - וכך גם לא השלכות המתקפה לטווח הרחוק. עם זאת, לפי ניסיון העבר מתקיפות סייבר קודמות של בתי חולים, לוקח חודשים להתאושש ממתקפה כזו - וחדרי הניתוח עלולים להיות מושבתים למשך זמן רב. כך למשל, במקרה של מתקפה דומה בגרמניה, הליך החזרה לשגרה נמשך כשלושה חודשים.

מנכ"ל משרד הבריאות, נחמן אש, אמר כי מתקפת הסייבר השביתה את מערכות המידע של הלל יפה - והוסיף בפנייה לבתי החולים: "מחשש להתקפות על ארגוני רפואה נוספים, אבקש ערנותכם המקסימלית ומתן הנחיות מתאימות לעובדים תוך ריענון התנהגות שמקטינה סיכונים".

פרופ' אש הוסיף: "הנכם מתבקשים לוודא שיש גיבוי מידע שיהיה ניתן להשתמש בו לטובת רציפות הטיפול הרפואי אם מתרחש אירוע כזה בארגונכם, בדגש על גיבוי שמנותק מרשת ביה"ח, ובכלל זה גם הדפסת החומר הרפואי הקריטי, במידת הצורך".

שימי בן ברוך, סמנכ"ל הטכנולוגיות ומערכות המידע בשערי צדק, מספר על ההיערכות בימים הקרובים: "מה שקרה בהלל יפה הוא תרחיש שיכול לקרות לכל בית חולים. אנחנו נערכים אליו ומתרגלים אותו פעמיים בשנה. בעקבות האירוע פתחנו חמ"ל וצמצמנו את כל הפעילויות בעלות סיכון, כמו מערכות שנותנות שירותים כלפי חוץ ואינטרנט. מערכות בית החולים המשיכו לעבוד כרגיל".

"בשערי צדק יש לנו מנגנון אופליין בשעת חירום, כך שכל המערכות עובדות אופליין", הוסיף. "ברגע שידענו על האירוע בהלל יפה בדקנו שכל המערכות עובדות. אנחנו מבצעים הערכת מצב כל ארבע שעות ובהתאם להתרחשויות ביצענו סריקה מאסיבית, עברנו על כל המערכות כדי לראות שהכול עובד. עד עכשיו לא פתחנו את המערכות עד שהאירוע יעבור. אין לנו צורך כרגע להדפיס חומרים משום שכל מערכות בית החולים יכולות לעבוד תוך פחות מדקה באופליין, בלי רשת. מבחינת הטיפול הרפואי, אנחנו ממשיכים לעבוד כרגיל ואין שום ביטול או דחייה של פרוצדורות רפואיות".

יש לציין כי מערכות המידע של בתי החולים של הכללית ובהם בילינסון, סורוקה, קפלן והעמק - מנוהלות על ידי רשת מרכזית של כללית, בשונה ממערכת בתי החולים הממשלתיים.

מערך הסייבר: "להגביר ערנות"

בינתיים, מערך הסייבר הלאומי פנה לבתי החולים ולארגונים במשק בהמלצה דחופה לעדכן את מערכות הגנת הסייבר שלהם כדי למנוע מהתוקפים של הלל יפה לחדור לבתי חולים נוספים. ההמלצה מבוססת על מאפייני הנוזקה שהצליחה לחדור למערכות הלל יפה.

מערך הסייבר ביקש להוריד קובץ מזהים, וכתב כי "מומלץ לנטרם במערכות הארגוניות הרלוונטיות". לפי מערך הסייבר, "מומלץ לבדוק אם מזהים אלו נצפו במערכות הרלוונטיות במהלך החודש האחרון, וכן מומלץ מאד לבצע סריקה אקטיבית לאיתור מזהים אלו באופן ישיר או באמצעות הזנתם למערכות AV/EDR".

"מומלץ לוודא בהקדם האפשרי כי כלל שרתי הדוא"ל וה-VPN הארגוניים משודרגים לגרסאות עדכניות", הוסיפו במערך הסייבר. "אם שרתים אלו אינם מעודכנים לגרסאות האחרונות, מומלץ לעדכנם בהקדם האפשרי וליזום החלפת סיסמאות גורפת לכל המשתמשים בשרתים אלו, למקרה שהתוקף השיג אחיזה בהם באמצעות נתוני הזדהות קיימים".

לסיכום נמסר ממערך הסייבר כי "מומלץ להגביר עירנות לאירועים חריגים ברשתות הארגוניות. מומלץ מאד לעדכן את מערך הסייבר הלאומי על כל אירוע חריג ברשת הארגונית, ובפרט על איתור של אחד או יותר מהמזהים המצורפים להתרעה זו".

פורסם לראשונה: 22:22, 13.10.21