חולשת האבטחה שהובילה למתקפת הסייבר הגדולה

בשנים האחרונות נרשמה עלייה בפשעי סייבר, בין היתר של האקרים המצפינים את המידע במחשב ודורשים כופר עבור "שחרור" המחשב מההצפנה. הפעם - מי שלא עדכן חולשת אבטחה במערכת של מיקרוסופט נפגע. מומחה: "היה חלון זהב להאקרים". ואיך מתגוננים?

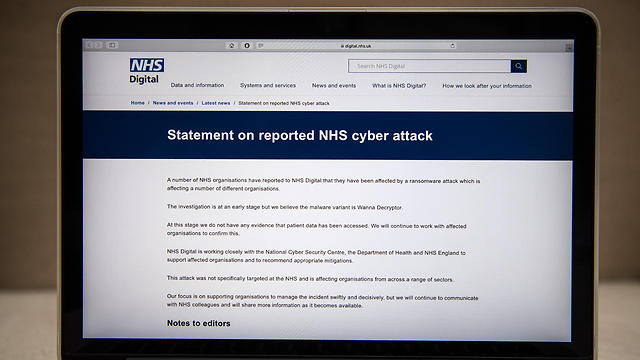

לא עדכנו חולשת אבטחה - ונפגעו: האקרים השתלטו בעבר על מערכות מחשוב של ארגונים גדולים, אך מתקפת סייבר רחבת היקף כמו זו שנרשמה היום (ו') טרם זכורה. מעבדות קספרסקי טוענות כי לא פחות מ-74 מדינות נפגעו במתקפה, שבוצעה באמצעות תוכנת פריצה. ההאקרים פרצו למחשבים ולשרתים שלא עדכנו חולשת אבטחה, עליה הכריזה מיקרוסופט בחודש מרס.

בשנים האחרונות נרשמה עלייה בפשעי סייבר, שבהם נלקחות מערכות שלמות כמו של תחנות משטרה, בתי חולים, ארגונים גדולים אחרים ואף מחשבים אישיים - כבני ערובה תמורת כופר. בזמן מתקפת סייבר, התוקף מצפין את הנתונים שעל המחשב והופך אותם ללא נגישים למשתמש. התוכנה הזדונית שאפשרה את הפריצה הגדולה הופצה באמצעות דואר אלקטרוני. נראה כי בכל המחשבים שנפגעו הופיעה אותה הודעת כופר.

לאחר מכן, התוקף סוחט את הקורבן תמורת "שחרור" המחשב מההצפנה. התוקף דורש לקבל את הכופר בביטקוין כדי שלא ניתן יהיה לאתר אותו. הפעם, כך על-פי הדיווחים, דורשים התוקפים סכום לא גבוה של כ-300 דולר כדי לשחרר את הנעילה. בעבר דרשו האקרים גם מיליוני דולרים. האיום ברור וחד משמעי - אם לא תשלמו את דמי הכופר - כל המידע שהוצפן יימחק.

למעשה, איום תוכנות הכופר גדל בקצב כה מסחרר עד שכיום רוב מדינות האיחוד האירופי חוקרות אותו באופן פעיל. בהיעדר אפשרות אחרת, רבים מהקורבנות שמחזיקים בקבצים חשובים נאלצים לשלם כדי לקבלם בחזרה וכך נותנים לפושעים את מבוקשם.

חולשת האבטחה

אלי זילברמן כספי, מנהל שותף בחברת קונפידס - חברת יעוץ ואבטחה בנושאי סייבר - הסביר כי ההאקרים ניצלו את העובדה שרבים לא "סתמו" חולשת אבטחה. "מה שקורה כשמפורסם עדכון - אלה שמסתכלים מה יש הם ההאקרים", אמר זילברמן. "מהשנייה שמיקרוסופט מפרסמת שיש חולשה במערכת הפעלה. בשביל האקרים זה חלון זהב. כי יש להם זמן מהרגע שיוצא העדכון ועד שכולם מעדכנים". הוא הוסיף: "מי שלא התקין ספציפית את העדכון הזה - צריך לעדכן אותו מהר".

לדבריו, הפעם התמקדו ההאקרים בשרתים. "הכופר הזה הוא יותר עמוק והרבה יותר קשה לחזור לגיבויים מסוג ההתקפה הזה" הוא אמר.

ואכן, כך מסתבר, "חלון הזהב", היה פתוח לרווחה כיוון שרבים לא תיקנו את חולשת האבטחה במערכות ההפעלה של מיקרוספט. רם לוי, מנהל חברת קונפידס, הוסיף: "לא יודעים עדיין מה היה וקטור ההדבקה הראשוני. מרגע שהתחנות הודבקו הם הדביקו תחנות אחרות, רבות מהן ברוסיה. מהירות ההתפשטות של תוכנת הכופר הייתה מהירה מאוד. המהירות וההיקף זה הדבר החריג. לפעמים זה מגיע לאלפים במקרה הטוב".

לוי הוסיף: "התקפת הסייבר היא תרחיש האימה של עולם הטרור הקיברנטי והיא מסכנת באופן ישיר את חייהם של אלפי חולים ומטופלים. ההתקפה הזו היא אירוע דרמטי וחצייה של כל הקווים האדומים ומוגדרת כפיגוע טרור המבקש לגבות מחיר בחיי אדם".

ליאור טבנסקי, חוקר במרכז הסייבר של אוניברסיטת תל-אביב, אמר: "במקרה הזה כנראה שההאקרים השתמשו באחד הכלים שקבוצה הדליפה לא מזמן וטענה שגנבו את זה מה-NSA. אמנם יצא לכך עדכון של מיקרוסופט, אבל נראה שארגונים גדולים לא עשו עדכון".

בעבר דרשו האקרים סכומי כסף גבוהים מאוד מארגונים. לדברי טבנסקי, הפעם כנראה שההתקפה לא ממוקדת בגלל סכום הכופר הנמוך יחסית. "כנראה במקרה הזה - זה לא ממוקד. אבל זו מתקפה רחבת היקף. ההאקרים לא יכלו לפלח את הקורבנות לפי מדינה. 300 דולר זה לא רע אם מכפילים את זה בכמויות גדולות. מה שיוצא דופן זה ההיקף הגדול של המתקפה", הסביר טבנסקי.

חינם ברכבת

אחת מהמתקפות הגדולות הייתה בחודש נובמבר האחרון, שהקורבן היה מערכת המחשוב של הרכבת הקלה בסן פרנסיסקו. הפורצים השתלטו אז למעשה על כ-2,000 מכונות תשלום הפזורות ברכבות וברחבי העיר ו"פתחו" את שערי הכניסה לתחנות הרכבת כך שנוסעים יכלו להיכנס לרציפים ללא כל צורך ברכישה של כרטיס רכבת וכך יכלו לנוע חינם אין כסף במערכת התחבורה הפופלרית בעיר. בעיריית סן פרנסיסקו טענו אז שהפורצים ביקשו כופר כסף של "100 יחידות ביטקוין" שהיו שווים באותו חודש כ-70,000 דולרים.

גם בתי חולים, כמו שקרה הפעם, נמצאים על הכוונת של ההאקרים. בפברואר 2016 תקפו האקרים את בית החולים הפְּרֶסְבִּיטֶרְיָאנִי. האקרים השתילו תוכנה זדונית במחשבי בית החולים ודרשו כופר. מערכות המידע של בית החולים הושבתו לחלוטין אז. מנכ"ל בית החולים, אלן סטפנק, הכריז על "מצב חירום פנימי". על-פי הדיווחים בשנה שעברה ההאקרים דרשו 3.4 מיליון דולר בביטקוין.

איך מתגוננים?

מיקרוסופט הוציאה עדכון אבטחה בחודש מרס האחרון בעקבות כלי הפריצה שהודלפו, אולם ההאקרים ניצלו את העובדה שמוסדות פגיעים, ובמיוחד בתי חולים, לא הספיקו עדיין להתקין את העדכון במערכותיהם.

דובר חברת מיקרוסופט מסר כי משתמשי ווינדוס שהתקינו תוכנת אנטי-וירוס חינמית ו"עדכוני ווינדוס" מוגנים ממתקפת הסייבר הבינלאומית. בנוסף, נמסר כי החברה עובדת עם הלקוחות כדי לספק להם עזרה נוספת נוכח מתקפת הסייבר הנרחבת. הדובר אמר כי החברה הוסיפה אמצעי זיהוי והגנה מפני התוכנה הזדונית המוכרת כ-RANSOM:WIN32.WANNACRYPT.

ואפשר לעשות גם פעולות נוספות. טבנסקי: "חשוב שיהיה גיבוי לדברים החשובים בזמן אמת. ארגונים גדולים לפעמים לא עושים את זה. צריך להתקין את הטלאים לעדכונים שעשו, הם טלאים שסותמים חורים. צריך להשתמש בגרסאות הכי עדכניות של התוכנות. זה ברמה של כל אחד לעצמו". בסוף חודש יוני יתקיים במרכז הסייבר של אוניברסיטת תל-אביב שבוע הסייבר הלאומי השביעי.

זילברמן הזכיר את האתר "No More Ransom" שעלה לרשת לפני כשנה ושם לעצמו למטרה לסייע לציבור הרחב להתגבר על הנוזקות. המיזם המשותף הוא תוצאה של שילוב כוחות יוצא דופן בין חברות אבטחה לבין משטרות ברחבי העולם. זילברמן אמר באתר אפשר לכתוב איזה נתונים רואים ולהוריד קבצים של מפתח.

גם הוא ממליץ לגבות ככל הניתן את המידע. "באופן כללי - ההתגוננות מפני כופר זה גיבויים. גיבויים תכופים וחזקים וזה הדבר המרכזי".

לוי סיכם: "המתקפה העולמית הזו, שמתבססת לכאורה על כלי הפריצה של ה-NSA שהודלפו לרשת, מחייבת לעדכן כל העת את ההגנה על מתקני תשתיות קריטיות, החל בבתי חולים ועד לתחנות כוח גרעיניות".

זיו גדות, מנכ"ל חברת Red Button המתמחה באבטחה מפני התקפות DDoS, הוסיף: "מובן מאליו שצריך לעדכן את מערכת ההפעלה והתוכנות בכל עדכון תוכנה ובהקדם ובכך למנוע את ההדבקה מלכתחילה. אך מכיוון שאין אף פעם הגנה מלאה, קו ההגנה השני שארגונים נוקטים בו הוא התאוששות מהירה מאירוע שכזה. תחום זה נקרא Disaster Recovery והוא מתחיל בכך שמסמנים מבעוד מועד את השירותים החיוניים לארגון, ומכינים תשתית ותהליכים להפעיל אותם מחדש במקרה שנפגעו".

גדות אמר עוד: "אני ממליץ גם למשתמשים הביתיים לחשוב במונחים כאלו, ולהתכונן ליום שבו המחשב שלהם יוצפן ועמו כל תמונות המשפחה או עבודת הדוקטורט. הדרך הפשוטה ביותר כיום לגבות מסמכים היא למקם אותם בתיקיות ענן. חשוב מאוד שהשירות יכלול גם גיבוי, רצוי לטווח של שנה (ייתכן כי יידרש תשלום נוסף עבור הגיבוי). במקרה כזה גם אם המחשב הוצפן וננעל, ניתן לגשת ממחשב אחר לשחזר את כל המידע".

להודעה על חולשת האבטחה של מיקרוסופט בחודש מרס: https://technet.microsoft.com/en-us/library/security/ms17-010.aspx

לפנייה לכתב/ת

לפנייה לכתב/ת